TI/Internet pasywnie II: Różnice pomiędzy wersjami

| (Nie pokazano 10 pośrednich wersji utworzonych przez tego samego użytkownika) | |||

| Linia 26: | Linia 26: | ||

symbol uśmiechu :-). Ale rodzą się również nowe kłopoty... | symbol uśmiechu :-). Ale rodzą się również nowe kłopoty... | ||

| − | === | + | ===Spam=== |

| − | |||

Spam to potoczna nazwa niechcianych e-maili reklamowych, których coraz | Spam to potoczna nazwa niechcianych e-maili reklamowych, których coraz | ||

więcej otrzymujemy każdego dnia, ale też nazwa mielonki konserwowej | więcej otrzymujemy każdego dnia, ale też nazwa mielonki konserwowej | ||

| Linia 93: | Linia 92: | ||

może też oznaczać potwierdzenie, że nasz adres e-mail jest w ogóle | może też oznaczać potwierdzenie, że nasz adres e-mail jest w ogóle | ||

używany. | używany. | ||

| + | |||

| + | |||

| + | ===Scam=== | ||

| + | [[Plik:Nigerian scam 1993.jpeg|noborder|800px]] | ||

| + | |||

| + | [[Plik:Nigerian scam 1993 envelope blurred.jpg|noborder|800px]] | ||

| + | |||

| + | |||

===POP3, IMAP i WebMail=== | ===POP3, IMAP i WebMail=== | ||

| Linia 157: | Linia 164: | ||

pozostawiamy po sobie żadnych konfiguracji albo zapomnianych haseł. | pozostawiamy po sobie żadnych konfiguracji albo zapomnianych haseł. | ||

| − | |||

| − | |||

| − | + | ||

| − | Adres email osoby, do której chcemy wysłać email, wpisujemy oczywiście w polu "Do" (ang. "To"). Ten sam list możemy wysłać jednocześnie do kilku adresatów, ale nie wszyscy muszą być w polu "Do" tak jak główny adresat. Kopię listu wysyłanego do pracownika firmy możemy na przykład "przy okazji" przesłać do wiadomości szefa -- wtedy adres szefa umieścimy w polu "Kopia" lub "Dw" czyli "do wiadomości" (ang. "Cc" czyli "carbon copy"). Wtedy każdy a z adresatów będzie widział innych adresatów. Jeśli nie chcemy, żeby wszyscy adresaci wiedzieli, że kopię tego listu wysyłamy również do pana X, to adres pana X powinniśmy umieścić w polu "Ukryta Kopia" lub "Udw" czyli "Ukryte do wiadomości" (ang. "Bcc" czyli "blind carbon copy"). Adresy w polu Bcc nie są widoczne dla innych adresatów tego samego listu | + | ==Pola adresowe "Do", "Dw" i "Udw", czyli email w praktyce== |

| + | Adres email osoby, do której chcemy wysłać email, wpisujemy oczywiście w polu "'''Do'''" (ang. "'''To'''"). Ten sam list możemy wysłać jednocześnie do kilku adresatów, ale nie wszyscy muszą być w polu "Do" tak jak główny adresat. Kopię listu wysyłanego do pracownika firmy możemy na przykład "przy okazji" przesłać do wiadomości szefa -- wtedy adres szefa umieścimy w polu "Kopia" lub "'''Dw'''" czyli "'''do wiadomości'''" (ang. "'''Cc'''" czyli "'''carbon copy'''"). Wtedy każdy a z adresatów będzie widział innych adresatów. Jeśli nie chcemy, żeby wszyscy adresaci wiedzieli, że kopię tego listu wysyłamy również do pana X, to adres pana X powinniśmy umieścić w polu "'''Ukryta Kopia'''" lub "'''Udw'''" czyli "'''Ukryte do wiadomości'''" (ang. "'''Bcc'''" czyli "'''blind carbon copy'''"). '''''Adresy w polu Bcc nie są widoczne dla innych adresatów tego samego listu''''' — ma to znaczenie jeśli np. ten sam list (apel) przekazujemy kolejno grupom znajomych. Niezależnie od tego, jak mały sens i związek z prawdą mają zwykle takie "łańcuszki", to w po każdym kolejnym przekazaniu nagłówek i początek wiadomości rosną o listy kolejnych adresów email — do potencjalnego wykorzystania przez spamerów. Dlatego w przypadku maili wysyłanych do wielu osób zawsze należy rozważyć opcję umieszczenia adresatów w polu Bcc — chyba, że chcemy dać każdemu z adresatów możliwość odpowiedzi "do wszystkich" (w aktualnym gmail "odpowiedz wszystkim"), ang. "''reply all''". | ||

| + | |||

| + | |||

| + | |||

| + | |||

| + | ---- | ||

| + | |||

| + | |||

| + | <references/> | ||

| + | |||

| − | + | <div align="right"> | |

| − | < | + | [[TI/Internet_pasywnie|⬅]] [[Technologie informacyjne i komunikacyjne|⬆]] [[TI/Bazy danych|⮕]] |

| + | </div> | ||

Aktualna wersja na dzień 15:03, 26 lis 2025

Spis treści

TI/ Poczta elektroniczna czyli email

Poczta elektroniczna jest nie tylko tania, ale wprowadza też zupełnie nowy sposób komunikacji — coś pomiędzy listem a telefonem. Główną uciążliwością telefonu jest jego natarczywość — dopadamy rozmówcę nie zawsze w momencie, gdy chciałby z nami rozmawiać[1]. Natomiast pocztę elektroniczną czytamy w wybranym przez nas momencie — może to być również w sekundy od jej wysłania. Tak wysyłając, e-mail mamy pewność, że nie przeszkodzimy adresatowi w pracy ani wypoczynku. Mimo to oczekiwana wiadomość dotrze bez porównania szybciej niż tradycyjną pocztą.

Ta niesynchroniczność pozwala inaczej spojrzeć na sztywne godziny pracy. Nie musimy też przejmować się strefami czasowymi, co w przypadku telefonów na drugą półkulę niewątpliwie wypada brać pod uwagę.

Adres poczty elektronicznej związany jest z człowiekiem, a nie z miejscem. Jeśli w podróży czy na wakacjach mamy dostęp do Internetu, to możemy swą pocztę czytać niezależnie od tego, gdzie się znajdujemy.

Poza restauracją zanikającej sztuki pisania listów, e-mail wprowadza też do epistolografii zupełnie nowe elementy, jak choćby popularny symbol uśmiechu :-). Ale rodzą się również nowe kłopoty...

Spam

Spam to potoczna nazwa niechcianych e-maili reklamowych, których coraz więcej otrzymujemy każdego dnia, ale też nazwa mielonki konserwowej wprowadzonej w 1937 r., zastrzeżony znak handlowy Hormel Foods http://www.hormel.com. Skojarzenie z niechcianym e-mailem powstało prawdopodobnie na motywach jednej z komedii Monty Pythona.

Samo zjawisko niechcianych reklam nie jest nowością ery cyfrowej — już od dawna tradycyjna poczta używana jest do rozsyłania reklam, nie tylko tych, którymi wyraziliśmy zainteresowanie. Nowa jest skala zjawiska: jeśli w tradycyjnej skrzynce pocztowej możemy znajdować dziennie kilka niechcianych reklam, to w skrzynce e-mailowej może ich być co dzień kilkanaście lub kilkadziesiąt!

Wyłowienie spośród tej masy emaili ważnych dla nas wiadomości zajmuje codziennie dużo czasu i może się stać poważnym problemem.

Skąd się bierze spam? E-mail jest tani, a właściwie darmowy. Posiadacz dowolnego (np. darmowego) konta pocztowego może wysyłać praktycznie nieograniczone ilości e-maili. I w dodatku nie tylko nie musi każdego z nich pisać osobno, ale też nie musi nawet za każdym wysłaniem wciskać guzika Wyślij. Aby wysyłać tę samą wiadomość wielokrotnie do wielu osób, wystarczy stworzyć odpowiednią listę adresatów — i jednym ruchem wysyłamy reklamę do wszystkich znajdujących się na liście. A skąd bierze się taka lista? Jeśli poznamy odpowiedź na to pytanie, zrozumiemy również, co robić, aby na nią nie trafić.

Odpowiedź jest prosta: adresy zbierane są ze wszystkich dostępnych źródeł. Specjalizowane programy (poszukiwacze adresów) przeczesują m.in. archiwa list dyskusyjnych i strony WWW: właściciele prywatnych stron często wpisują na niej swój adres e-mail, a prawdziwą kopalnią może być np. lista adresów pracowników instytucji — skądinąd bardzo wygodny sposób na ułatwienie kontaktów.

Przy wysyłaniu reklam tradycyjną pocztą firmy chcą trafiać możliwie dokładnie do grup potencjalnych klientów, gdyż wysłanie każdej reklamy kosztuje co najmniej tyle co znaczek. Wysyłanie reklam e-mailem nie kosztuje właściwie nic, dlatego reklamy rozsyłane są na chybił trafił na wszystkie dostępne adresy[2]. Teoretycznie (w świetle prawa) na otrzymywanie takich reklam powinniśmy wyrazić zgodę. Ale ściganie osób naruszających te zasady nie jest łatwe — częściowo z powodu opisywanej już względnej anonimowości, częściowo zaś z powodu niejednolitych regulacji prawnych w różnych krajach (a w Internecie nie istnieją granice). Administratorzy (również darmowych serwerów) mają obowiązek blokowania kont, z których rozsyłany jest spam, ale w takim przypadku trudniąca się tym osoba zakłada po prostu konto na innym darmowym serwerze...

Jeśli już raz nasz adres znajdzie się na takiej liście, to mamy małe szanse obronić się przed zalewem niechcianych reklam. Dlatego, zanim jeszcze spam stanie się dla nas problemem, warto zapamiętać kilka prostych reguł.

- Jeśli chcemy na stronie WWW umieścić nasz adres, róbmy to w formie jak najtrudniejszej do przeczytania przez program (automat, poszukiwacz adresów), na przykład jako obrazek typu:

- Nie wysyłajmy na otwarte listy i fora dyskusyjne wiadomości z naszego głównego konta, gdyż adres nadawcy będzie dostępny w archiwum grupy dyskusyjnej, które można przeszukiwać (a więc mogą to robić również automaty poszukujące adresów)[3]. Zastanówmy się dobrze, zanim podamy (wpiszemy) nasz adres na jakiejkolwiek stronie. Zwykle propozycja podania adresu wiąże się z atrakcyjnymi ofertami otrzymywania przez e-mail ciekawych wiadomości czy haseł dostępu, ale podanie samemu adresu może też często oznaczać wyrażenie zgody na otrzymywanie reklam.

Jeśli otrzymujemy legalne reklamy od poważnej firmy, to znaczy to zwykle, że albo byliśmy jej klientami, albo wyraziliśmy kiedyś zainteresowanie jej produktami. W takim przypadku zawsze np. na końcu listu znajduje się informacja jak wypisać się (unsubscribe ) z tej listy. Niestety, w przypadku pirackich reklam taka próba wypisania może też oznaczać potwierdzenie, że nasz adres e-mail jest w ogóle używany.

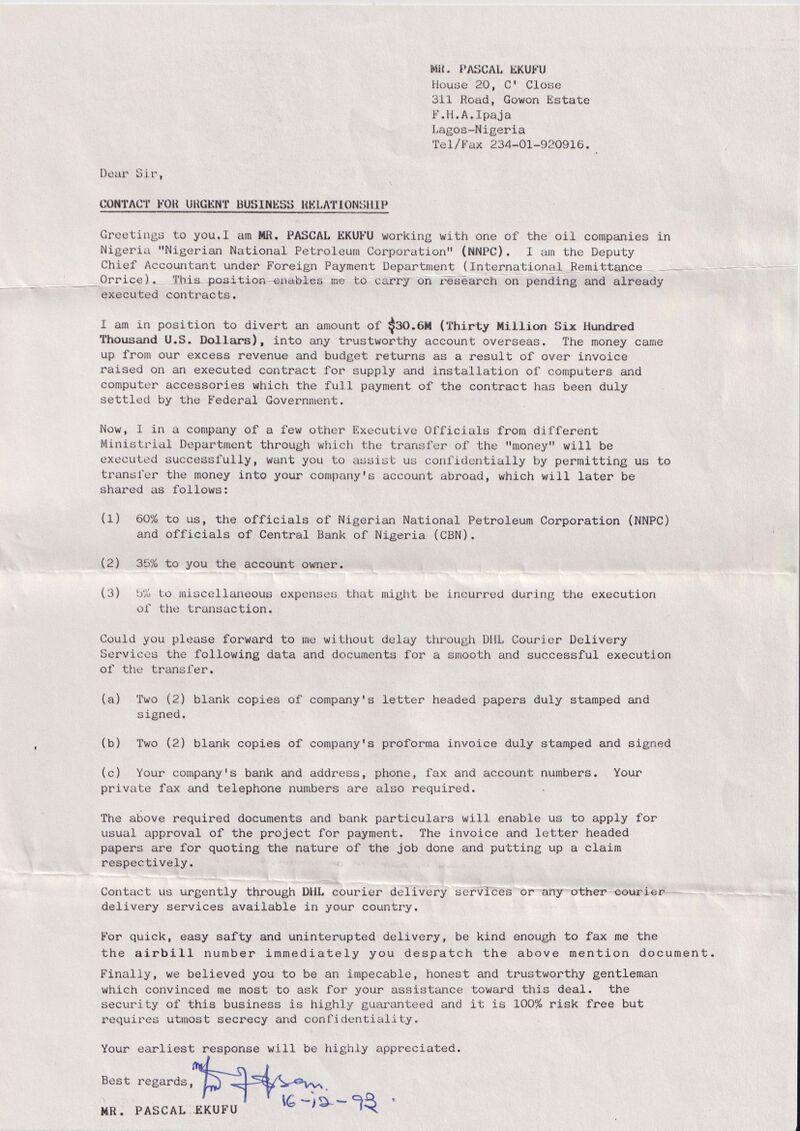

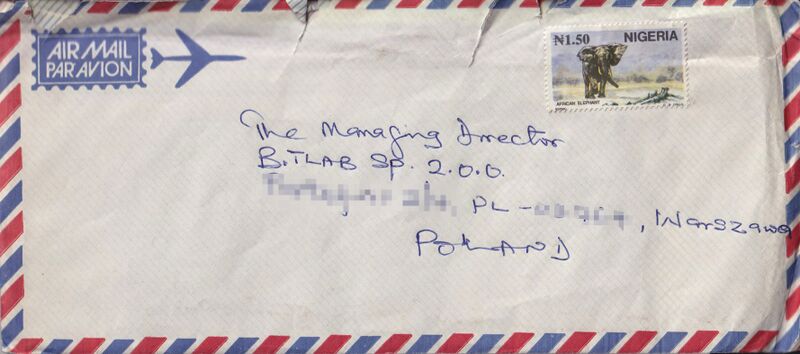

Scam

POP3, IMAP i WebMail

Jak korzystamy z tych dobrodziejstw w praktyce? Przede wszystkim adres poczty elektronicznej nie jest związany z miejscem, w którym przebywamy czy jesteśmy zameldowani. Wiadomości docierają do naszej (elektronicznej) skrzynki pocztowej, ale czytać pocztę możemy z dowolnego komputera podłączonego do Internetu. W tym celu musi istnieć standardowy protokół dostępu do skrzynek pocztowych. Dzięki temu nie musimy do czytania poczty używać programów dostarczonych przez firmę utrzymującą naszą skrzynkę pocztową. Z dowolnego komputera podłączonego do Internetu możemy uzyskać pełny dostęp do naszej poczty przez jeden z opisanych poniżej protokołów.

POP3 i IMAP

POP3 to aktualna wersja standardu Post Office Protocol. Nie wchodzimy na stronę, z której mamy dostęp do skrzynki pocztowej, lecz łączymy się na krótko z serwerem, "bierzemy" czekające na nas listy, po czym się rozłączamy. Czytamy je i redagujemy odpowiedzi bez konieczności utrzymywania połączenia z Internetem, co w przypadku łączenia przez modem daje znaczące oszczędności. Potem łączymy się znów na krótko, by wysłać przygotowane odpowiedzi.

Aby korzystać z POP3, musimy się najpierw upewnić, czy firma obsługująca naszą skrzynkę oraz program, którego chcemy używać do czytania poczty, zapewniają tę usługę. Jeśli tak, to do konfiguracji programu muszą być dostępne (na stronie WWW usługodawcy lub w umowie) następujące informacje:

- nazwa serwera poczty przychodzącej (POP3) i nazwa użytkownika na tym serwerze — abyśmy mogli czytać pocztę,

- nazwa serwera poczty wychodzącej i (zwykle, ale nie zawsze) nazwa użytkownika na tym serwerze — abyśmy mogli pocztę wysyłać,

- adres e-mail — aby trafiały do nas odpowiedzi,

- hasło.

Powyższe informacje (poza hasłem) można w większości przypadków zgadnąć. Jeśli nasz adres to, na przykład, ja@mojapoczta.pl, to powinno zadziałać wpisanie:

- nazwy użytkownika (na obu serwerach): ja,

- serwera POP3: pop3.mojapoczta.pl (ew. mail.mojapoczta.pl),

- serwera poczty wychodzącej: mail.mojapoczta.pl lub smtp.mojapoczta.pl, ewentualnie tego samego co poczty przychodzącej.

Niestety nie ma gwarancji, że firma udostępniająca nam skrzynkę trzyma się tych standardów.

Hasło wpisujemy przy pierwszym połączeniu. Program często oferuje nam, że zapamięta hasło i będzie je za nas podawał automatycznie przy następnych połączeniach. Warto jednak pamiętać, że wybierając to udogodnienie, pozostawiamy nasze hasło na dysku komputera.

Aktualnie protokół POP3 wychodzi z użycia, zastępowany przez IMAP (Internet Message Access Protocol ), który pozwala na zdalne zarządzanie skrzynką.

WebMail

WebMail to rozwiązanie idealne dla podróżujących. Do obsługi poczty wystarczy dowolna przeglądarka internetowa. Po prostu wpisujemy adres serwera WebMail obsługującego naszą skrzynkę, a po połączeniu przedstawiamy się (login, nazwa użytkownika) i podajemy hasło. Wadą może być konieczność utrzymywania połączenia z Internetem przez cały czas w trakcie czytania i pisania listów — w przypadku stałego łącza z Internetem nie stanowi to problemu. Niewątpliwą zaletą jest natomiast fakt, że zwykle nie pozostawiamy po sobie żadnych konfiguracji albo zapomnianych haseł.

Pola adresowe "Do", "Dw" i "Udw", czyli email w praktyce

Adres email osoby, do której chcemy wysłać email, wpisujemy oczywiście w polu "Do" (ang. "To"). Ten sam list możemy wysłać jednocześnie do kilku adresatów, ale nie wszyscy muszą być w polu "Do" tak jak główny adresat. Kopię listu wysyłanego do pracownika firmy możemy na przykład "przy okazji" przesłać do wiadomości szefa -- wtedy adres szefa umieścimy w polu "Kopia" lub "Dw" czyli "do wiadomości" (ang. "Cc" czyli "carbon copy"). Wtedy każdy a z adresatów będzie widział innych adresatów. Jeśli nie chcemy, żeby wszyscy adresaci wiedzieli, że kopię tego listu wysyłamy również do pana X, to adres pana X powinniśmy umieścić w polu "Ukryta Kopia" lub "Udw" czyli "Ukryte do wiadomości" (ang. "Bcc" czyli "blind carbon copy"). Adresy w polu Bcc nie są widoczne dla innych adresatów tego samego listu — ma to znaczenie jeśli np. ten sam list (apel) przekazujemy kolejno grupom znajomych. Niezależnie od tego, jak mały sens i związek z prawdą mają zwykle takie "łańcuszki", to w po każdym kolejnym przekazaniu nagłówek i początek wiadomości rosną o listy kolejnych adresów email — do potencjalnego wykorzystania przez spamerów. Dlatego w przypadku maili wysyłanych do wielu osób zawsze należy rozważyć opcję umieszczenia adresatów w polu Bcc — chyba, że chcemy dać każdemu z adresatów możliwość odpowiedzi "do wszystkich" (w aktualnym gmail "odpowiedz wszystkim"), ang. "reply all".

- ↑ W edwardiańskiej Anglii w ogóle nie umieszczano numerów telefonów na prywatnych wizytówkach.

- ↑ [math]\;[/math]Jest to działalność powszechnie potępiana, dlatego nie są tą drogą reklamowane produkty poważnych firm.

- ↑ [math]\;[/math]Doświadczeni użytkownicy grup dyskusyjnych często podają swój adres w możliwie zawoalowanej formie, np. uzytkownik malpa serwer kropka pl, ale i takie adresy mogą być z czasem odcyfrowywane przez coraz inteligentniejsze programy.